9to5Mac Security Bite эксклюзивно предоставлен Mosyle, единственной унифицированной платформой Apple. Мы делаем устройства Apple готовыми к работе и безопасными для бизнеса. Наш уникальный интегрированный подход к управлению и безопасности сочетает в себе передовые решения безопасности, специфичные для Apple, для полностью автоматизированного упрочнения и соответствия требованиям, EDR нового поколения, AI-подобный Zero Trust и эксклюзивное управление привилегиями с самым мощным и современным рынком MDM для Apple. Результатом является полностью автоматизированная унифицированная платформа Apple, которой доверяют более 45 000 организаций для беспрепятственной и доступной подготовки миллионов устройств Apple к работе. Запросите свой РАСШИРЕННЫЙ ТЕСТОВЫЙ ПЕРИОД сегодня и поймите, почему Mosyle — это все, что вам нужно для работы с Apple.

На прошлой неделе Apple подтвердила, что пользователи macOS Sequoia больше не смогут использовать Control-click для обхода Gatekeeper для открытия программного обеспечения, не подписанного или не нотаризованного компанией. Это было небольшое изменение, которое, по моему мнению, будет иметь значительное влияние. Оно также дает нам представление о том, что может происходить за кулисами Apple, поскольку вредоносное ПО для Mac становится все более изощренным, а его количество достигает исторических максимумов.

Меня всегда удивляло, насколько легко любой неискушенный пользователь мог обойти две лучшие функции безопасности Mac (Gatekeeper и XProtect) всего за два клика.

Обычно это происходит, когда пользователь пытается скачать неподписанное программное обеспечение, например, пиратское приложение. Когда он дважды щелкает, чтобы открыть его, macOS выдает сообщение об ошибке: «[application.pkg] не может быть открыт, так как он от неизвестного разработчика». Отсюда пользователь может быстро вздохнуть и найти решение проблемы в Google, только чтобы обнаружить, что ему нужно щелкнуть правой кнопкой мыши по пакету и нажать «Открыть».

Я понимаю, что это своего рода замкнутый круг — говорить, что «неискушенные» пользователи знали бы, как обойти macOS Gatekeeper и пакет XProtect, не говоря уже о поиске и загрузке пиратского программного обеспечения. Однако, что, если бы они думали, что устанавливают легитимное приложение, и именно так им было предписано его открыть?

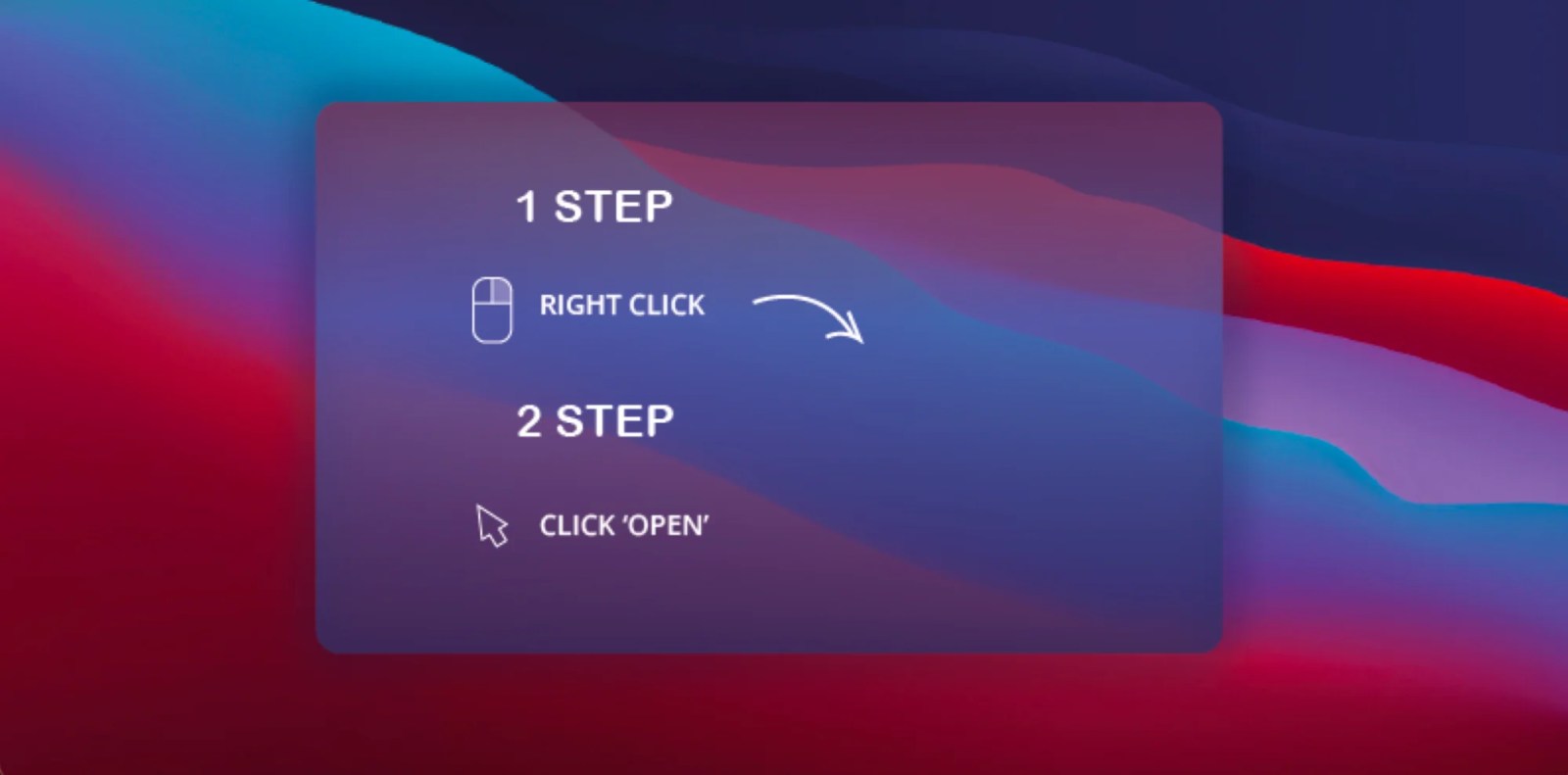

Авторы вредоносного ПО сейчас более изобретательны, чем когда-либо. Одной из последних тенденций является клонирование реальных приложений, часто приложений для повышения продуктивности, таких как Notion или Slack, и внедрение вредоносного ПО куда-то в код. Затем авторы создают установочные экраны, подобные приведенному ниже, инструктируя пользователя щелкнуть правой кнопкой мыши и открыть вредоносное ПО, чтобы обойти Gatekeeper. Удивительно то, что иногда пользователи продолжают использовать эти приложения довольно долго и даже не подозревают, что их система была заражена. Настойчивость — ключ к успеху для киберпреступников.

Изображение вредоносного ПО Shlayer от Jamf.

Теперь в macOS Sequoia пользователи должны будут самостоятельно проверять детали безопасности приложения в «Системных настройках» > «Конфиденциальность и безопасность» перед тем, как оно будет разрешено к запуску. Приятно наконец видеть, что Apple предпринимает проактивные шаги, чтобы побудить пользователей проверять то, что они устанавливают.

Однако является ли это признаком того, насколько плохо обстоят дела с вредоносным ПО на платформе? Возможно, но это также может быть шагом к поощрению большего числа разработчиков к подаче приложений на нотаризацию.

Факты таковы: в 2023 году мы наблюдали 50% ежегодный рост числа новых семейств вредоносного ПО для macOS. Кроме того, Патрик Уордл, основатель Objective-See, сообщил Moonlock Lab, что количество новых образцов вредоносного ПО для macOS увеличилось примерно на 100% в 2023 году, и признаков замедления нет. А всего несколько месяцев назад Apple выпустила самое большое обновление XProtect за всю историю с 74 новыми правилами обнаружения Yara.

В любом случае, я однажды поднимал этот вопрос с одним из сотрудников внутри компании, но не встретил особого интереса. Так что я рад, что кто-то изменил свое мнение, каковы бы ни были причины.