Apple подтвердила сообщения об уязвимости безопасности GPU, признав, что она затрагивает iPhone 12 и MacBook Air с чипом M2.

Исследователи безопасности продемонстрировали эксплойт, который позволил бы злоумышленнику просматривать данные, обрабатываемые чипом, в том числе результаты таких запросов, как ChatGPT…

Что такое уязвимость безопасности GPU Apple?

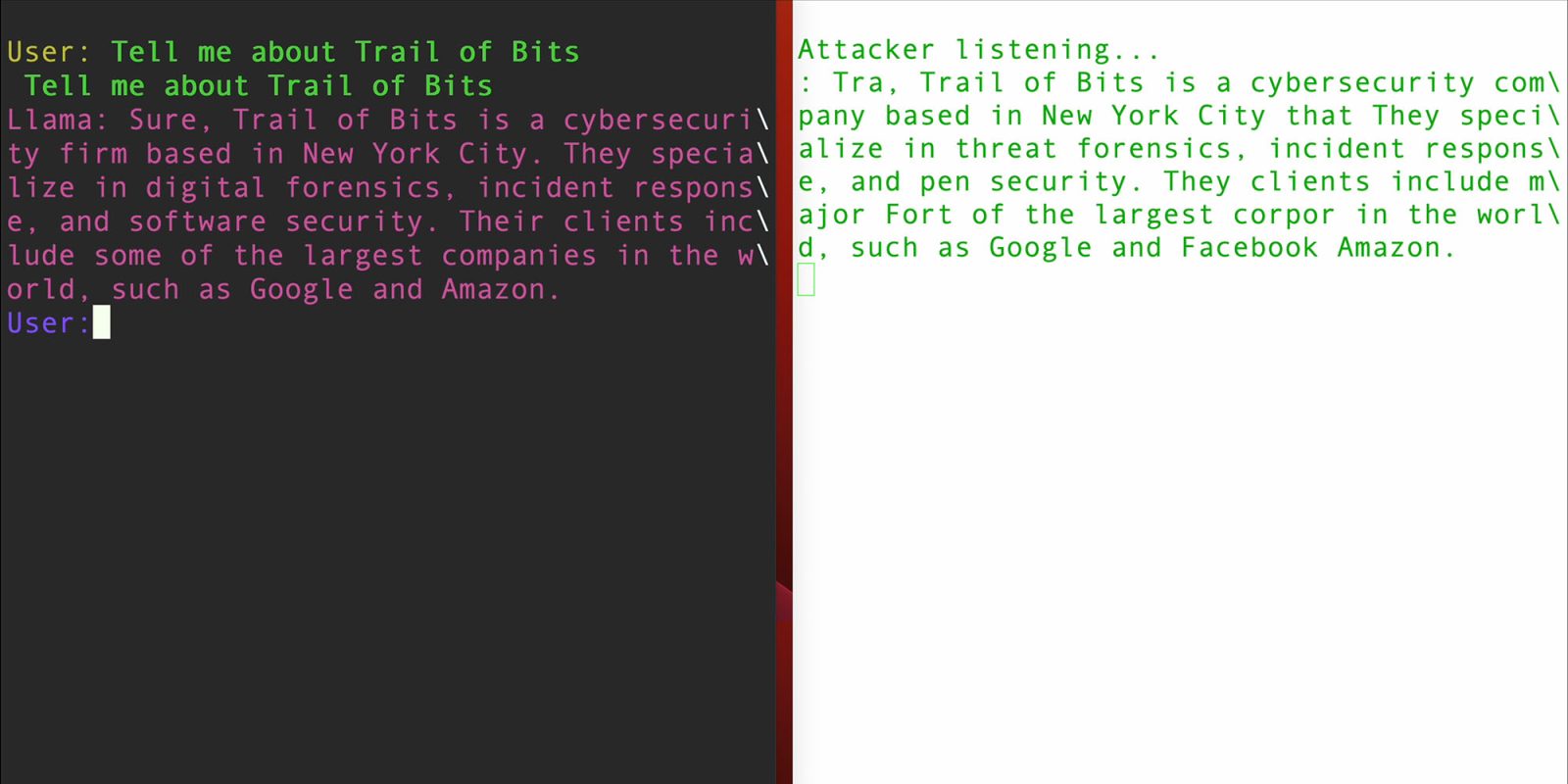

Исследователи безопасности из Trail of Bits обнаружили уязвимость в ряде графических процессоров (GPU), произведенных Apple, Qualcomm, AMD и Imagination. Они назвали эту уязвимость LeftoverLocals.

Они продемонстрировали эксплойт, при котором злоумышленник, имеющий локальный доступ к устройству, может читать оставшиеся с предыдущей обработки данные в GPU, отсюда и название. Доказательство концепции позволило им точно считывать результаты запросов ИИ-чат-ботов.

Какие устройства Apple затронуты?

Полный список на данный момент неизвестен. Исследователи сообщили о своих выводах Apple и другим затронутым компаниям, предоставив им время для выпуска исправлений безопасности до того, как уязвимость стала общедоступной.

Trail of Bits заявляют, что Apple исправила некоторые устройства, включая те, что работают на чипах A17 и M3, но другие остаются уязвимыми.

Мы повторно протестировали уязвимость 10 января, и оказалось, что некоторые устройства были исправлены, например Apple iPad Air 3-го поколения (A12). Однако проблема по-прежнему присутствует в Apple MacBook Air (M2). Кроме того, недавно выпущенный Apple iPhone 15, похоже, не пострадал, в отличие от предыдущих версий. Apple подтвердила, что процессоры серий A17 и M3 содержат исправления, но мы не были уведомлены о конкретных исправлениях, развернутых на их устройствах.

Apple подтвердила, что как iPhone 12, так и MacBook M2 по-прежнему могут быть успешно атакованы. Издание Wired сообщает, что другие устройства Apple могут оставаться уязвимыми.

Представитель Apple признал LeftoverLocals и отметил, что компания выпустила исправления со своими новейшими процессорами M3 и A17, которые она представила в конце 2023 года. Это означает, что уязвимость, по-видимому, все еще присутствует в миллионах существующих iPhone, iPad и MacBook, которые полагаются на предыдущие поколения Apple silicon.

Насколько это серьезно?

Продемонстрированный эксплойт требует некоторого существующего доступа к машине, что в настоящее время относит его к категории низкого риска.

Озабоченность, как отмечает Wired, заключается в том, может ли он быть связан с другими формами атак.

Хотя для использования уязвимости потребуется определенный уровень существующего доступа к устройствам целей, потенциальные последствия весьма значительны, учитывая, что для высокомотивированных злоумышленников обычным делом является проведение взломов путем объединения нескольких уязвимостей. Кроме того, установление «первоначального доступа» к устройству уже необходимо для многих распространенных типов цифровых атак.

Что следует делать?

Как всегда, поддерживайте свои устройства в актуальном состоянии с последними поддерживаемыми версиями операционных систем.